はじめに

この度、弊社ではマルチクラウド環境における閉域網接続のニーズに応えるため、Megaport社とリセールサービスの契約を交わしました。

そこで今回の記事ではMegaport Cloud Router(以降MCR)を利用したOCI環境とAWS環境の相互接続に関する手順を記載させていただきます。

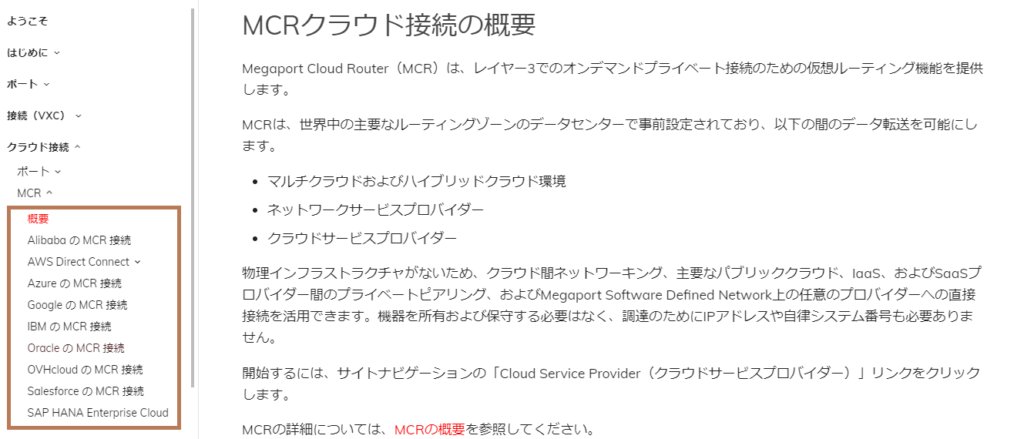

ざっくりMCRについて公式ページから引用すると下記のように記載がありました。

MCR は、世界中の Megaport Software Defined Network(SDN)でレイヤー 3 接続を確立するマネージド仮想ルーターサービスです。MCR インスタンスは、主要なグローバルルーティングゾーンのデータセンターで事前設定されています。MCR は、マルチクラウドまたはハイブリッドクラウドネットワーク、ネットワークサービスプロバイダー、およびクラウドサービスプロバイダー間のデータ転送を可能にします。

仕組み

MCR は、2 つ以上の独立した Virtual Cross Connect(VXC)サービスを単一のルーティングドメインに結合し、MCR に接続されているすべての VXC 間の接続を提供します。

Megaport社製品の公式ドキュメント集はこちらにございます。

主要なパブリッククラウドへの接続手順に関しても、下記のようにまとめられており非常に見やすくなっています。

またMCRを使用したOCI環境とAWS環境の接続については、オラクル社のブログでも詳しく説明されているのでご興味がある方はご覧ください。

なお本記事内の画像で公開が望ましくないと考えている部分について一部マスキングしておりますので、ご了承ください。

前提

- Megaportアカウントが作成済みであること

- OCI環境でFastConnectが作成済みであること

- 本記事では割愛させていただいております。詳細はこちらをご確認ください。

- AWS環境でDirectConnectが作成済みであること

- 本記事では割愛させていただいております。詳細はこちらをご確認ください。

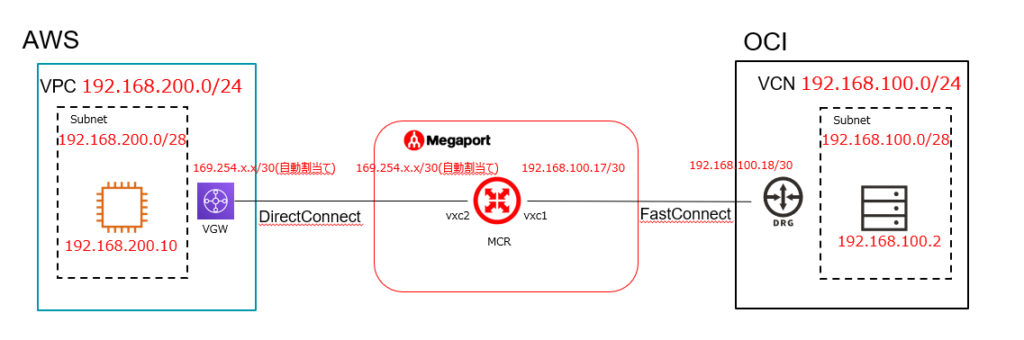

事前に作成した確認用のNWとインスタンスは下記のようになっています。

注意点としてはOCIとAWSで作成するネットワークのIPアドレスレンジは重複しないようにしてください。

接続イメージ

なお今回の検証ではMCRとクラウドサービス間の経路はシングル構成となっております。

コストは倍になりますが同等の手順で冗長化することも可能です。

Megaportの利用については本番環境などの回線断による影響を極力下げたい場合は、冗長化することを推奨しております。

OCI環境

- VCN: 192.168.100.0/24

- Subnet: 192.168.100.0/28

- Compute Instance

- PrivateIP: 192.168.100.2

- RouteTable

- 192.168.200.0/24の宛先をDRGに設定

- NetworkSecurityGroup

- 192.168.200.0/24からのインバウンド通信を解放

AWS環境

- VPC: 192.168.200.0/24

- Subnet: 192.168.200.0/28

- EC2 Instance

- PrivateIP: 192.168.200.10

- RouteTable

- 192.168.100.0/24の宛先をVGWに設定

- SecurityGroup

- 192.168.100.0/24からのインバウンド通信を解放

接続手順

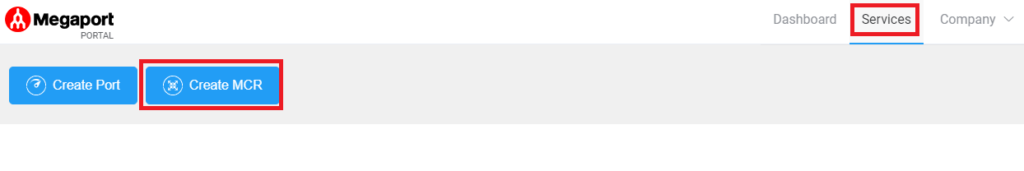

MCR作成

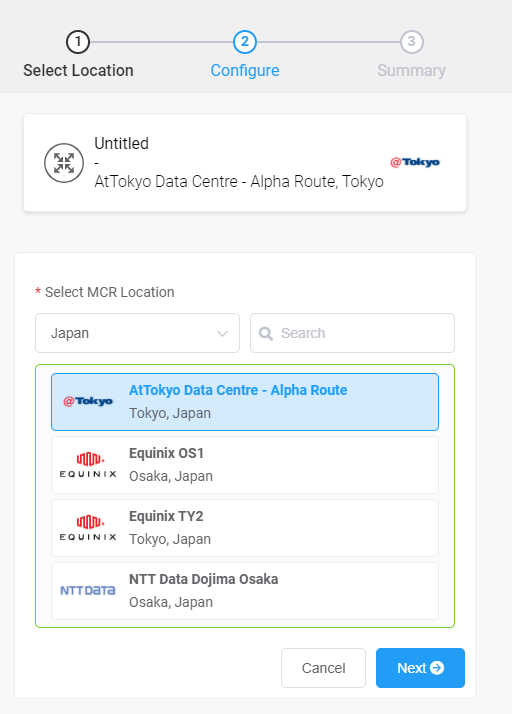

まずはMegaportのポータルにログインし、Servicesタブから[Create MCR]を選択します。

次にMCRのロケーションを選択します。

今回はAtTokyoを選択しています。

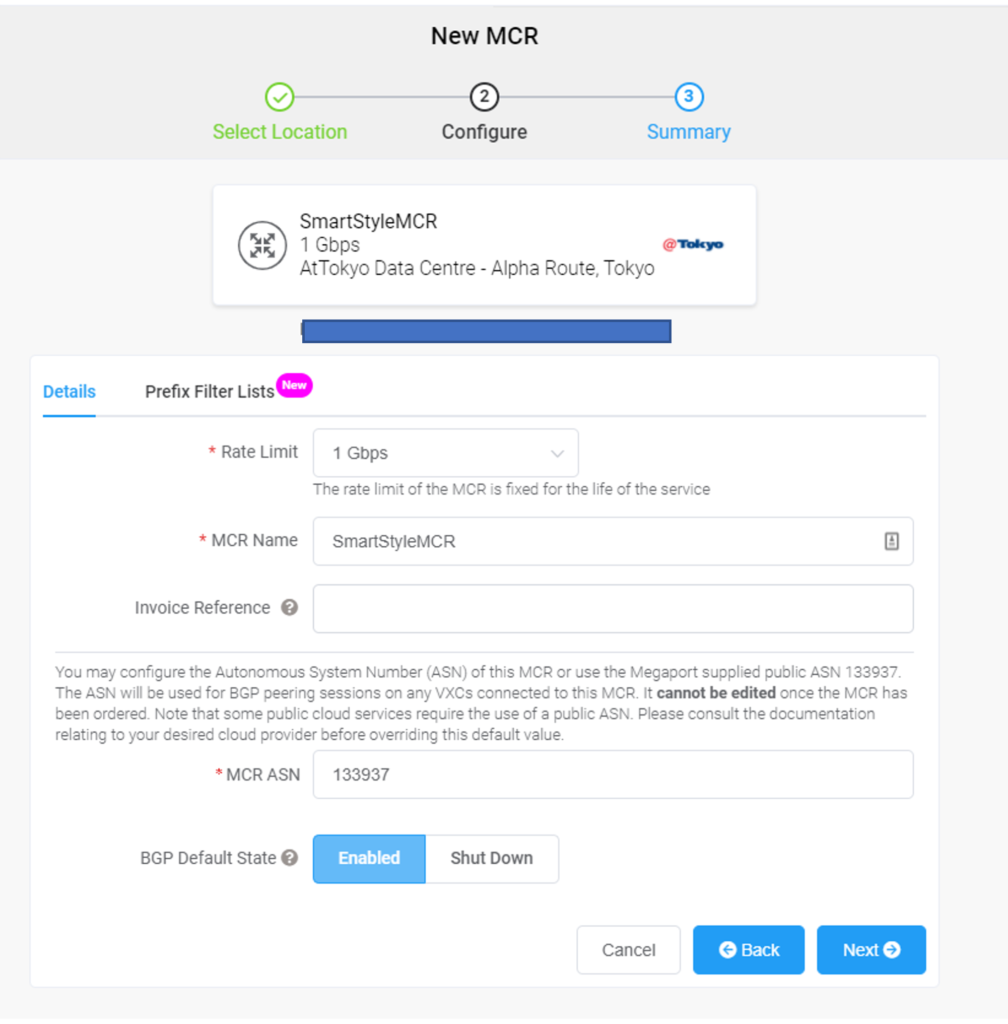

そのあと帯域とMCRの名前を入力します。

選択できる帯域は[ 1Gbps, 2.5Gbps, 5Gbps, 10Gbps ]になります。

ここでNewと表示されている[Prefix Filter List]は、BGPで交換する経路情報を制限出来るようにする新機能のようです。

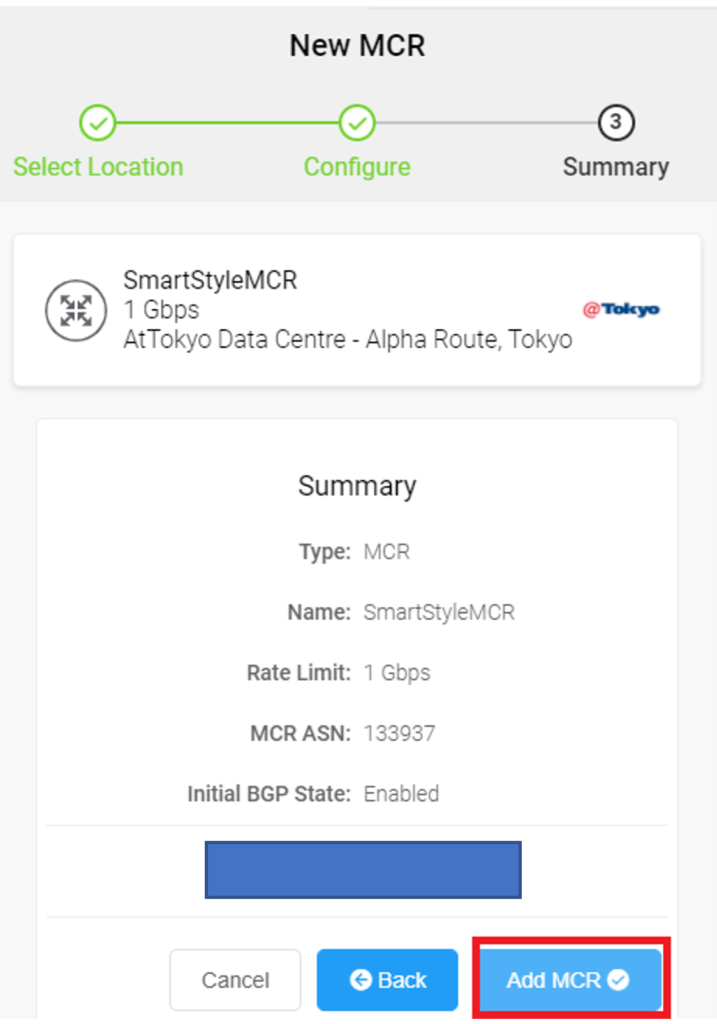

あとはSummary画面を確認し、問題ないようでしたら[Add MCR]を選択します。

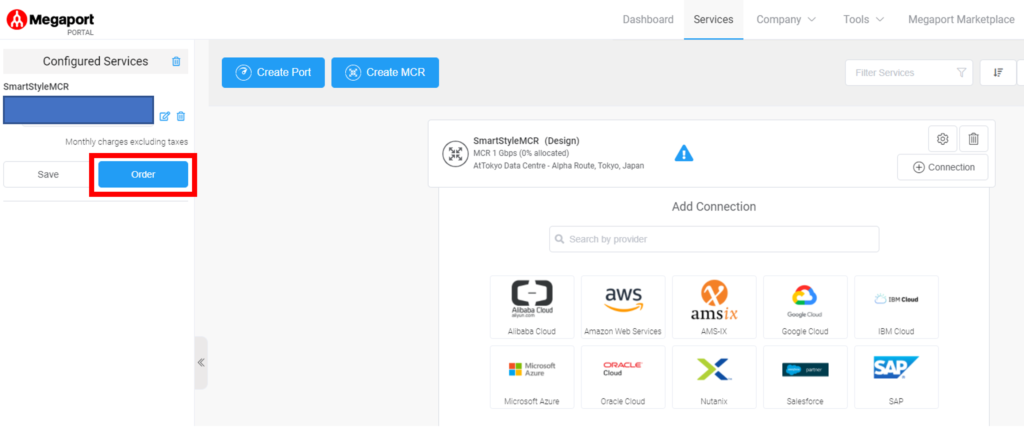

その結果Serviceタブ上に作成したMCRの情報と左ペインにオーダー情報が表示されます。

オーダー情報から[Order]を選択し、[Order now]をMCRのアイコンがグリーンになり使用が可能となります。

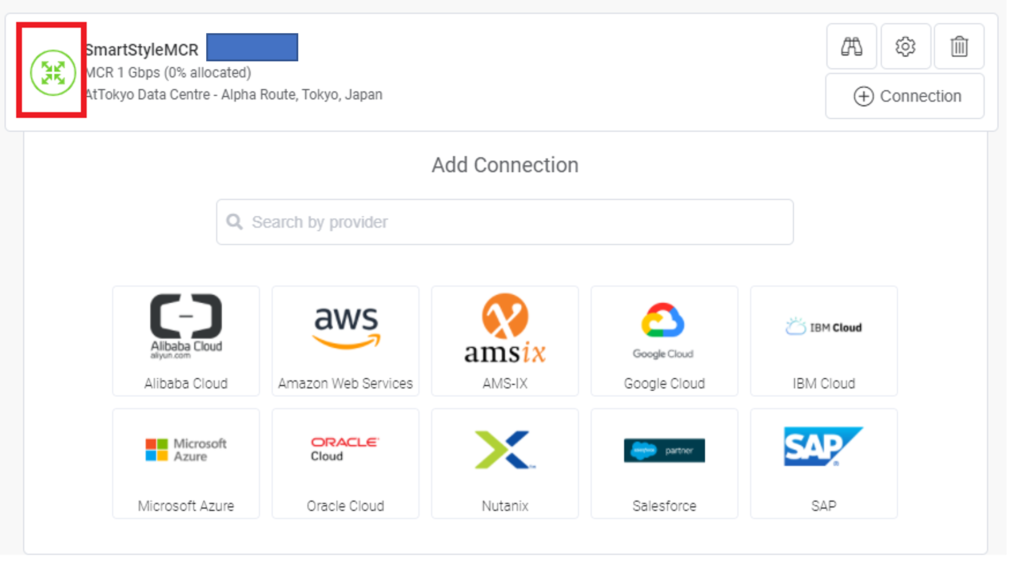

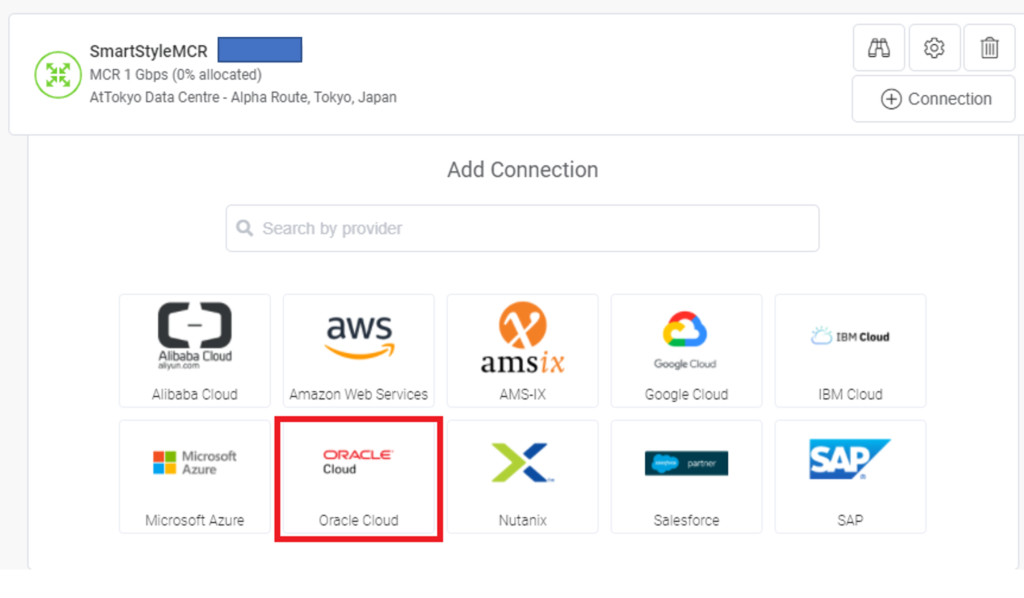

OCIとの接続(VXC作成)

それでは各クラウド環境との接続を行っていきます。

まずはMCRの画面でAdd Connectionから[Oralce Cloud]を選択いたします。

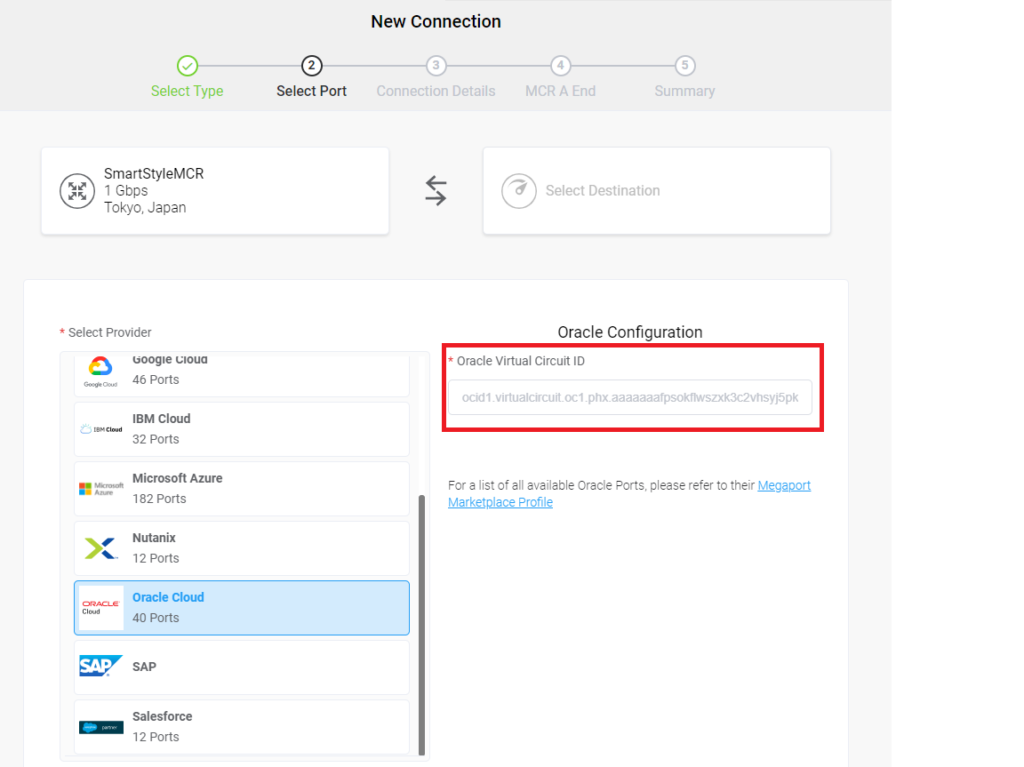

事前に作成したOCIのFastConnect OCIDを入力します。

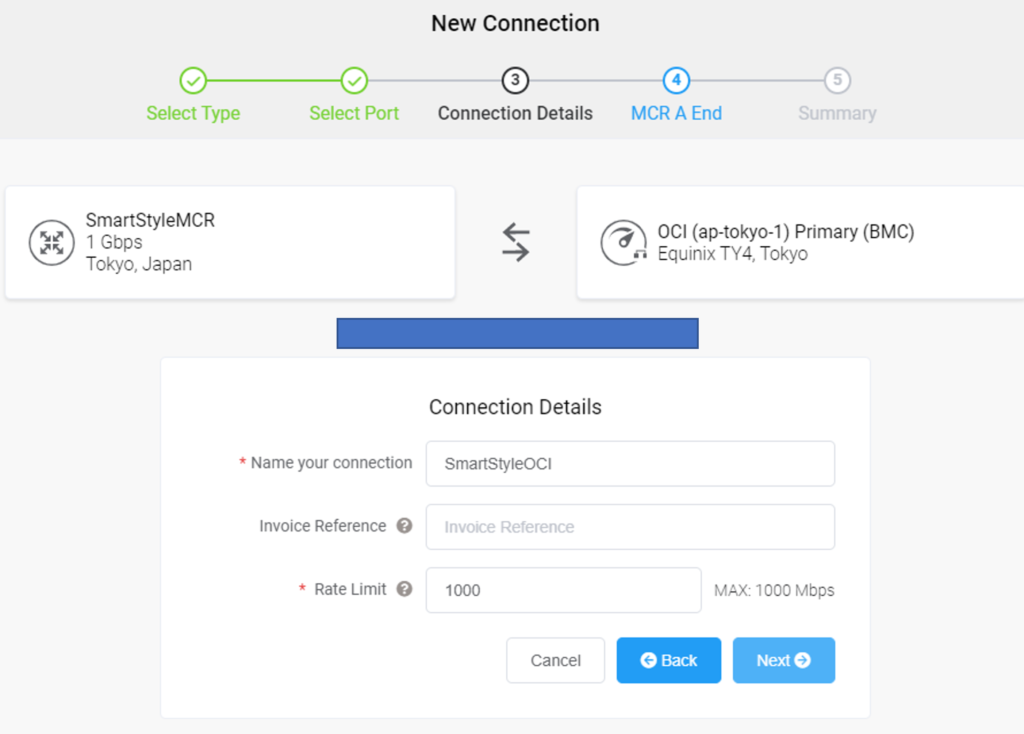

接続に対して名前を入力し、使用する帯域を設定します。

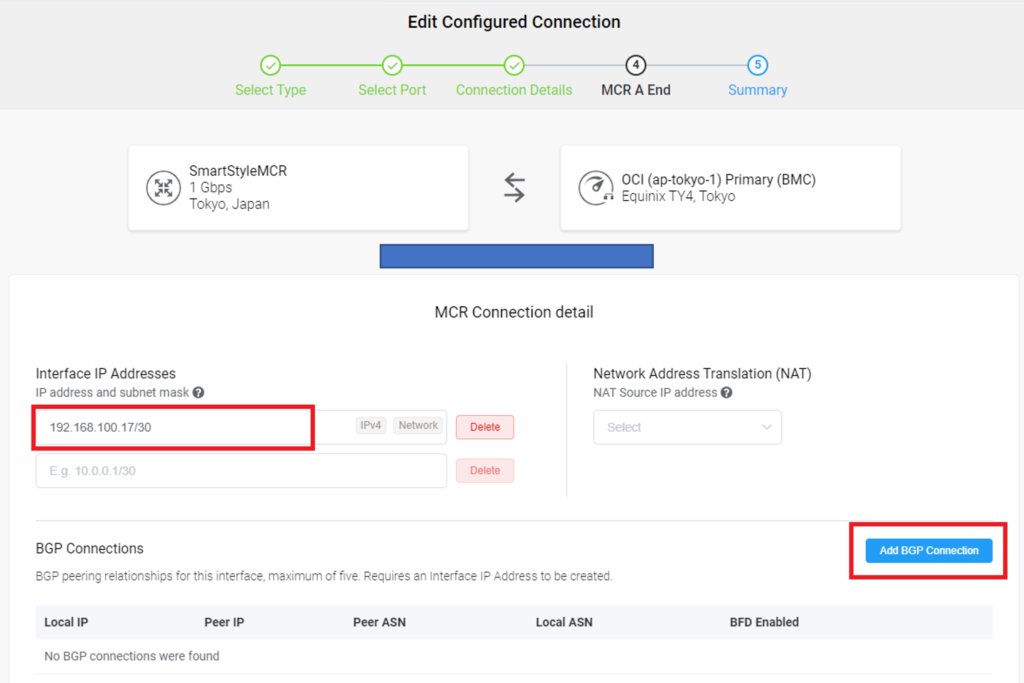

詳細な接続情報を入力します。

Interface IP AddressにはOCIのFast Connectで設定してある[顧客BGP IPv4アドレス]を入力します。

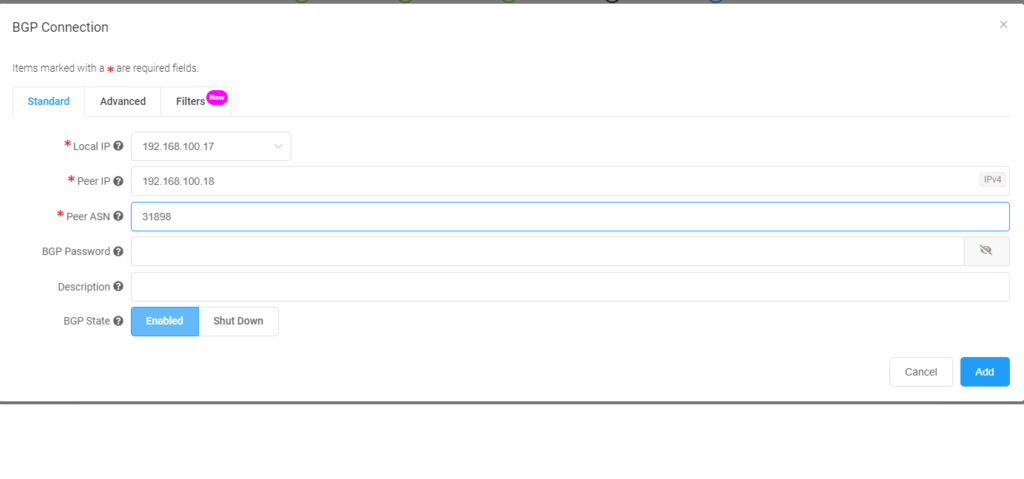

その後[Add BGP Connection]を選択し、OCI側のIPアドレスとASNを入力し、[Next]を選択します。

作成したVXCのOrderが完了すると利用が開始されます。

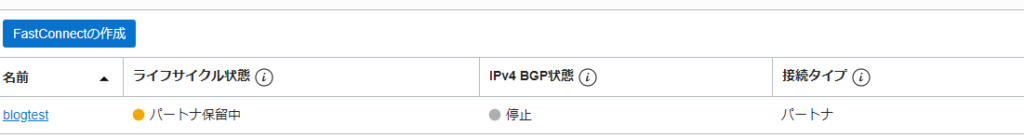

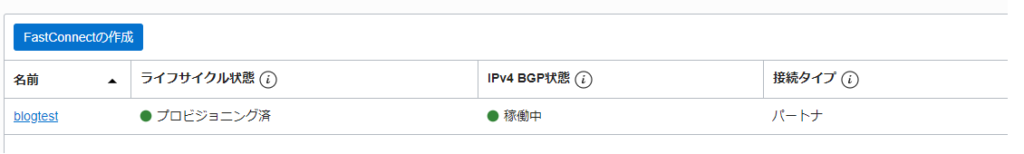

OCI側のコンソール画面でFastconnectのステータスが下記のように変化します。

AWSとの接続(VXC作成)

基本的にOCIの接続と同様の手順になりますので、割愛いたします。

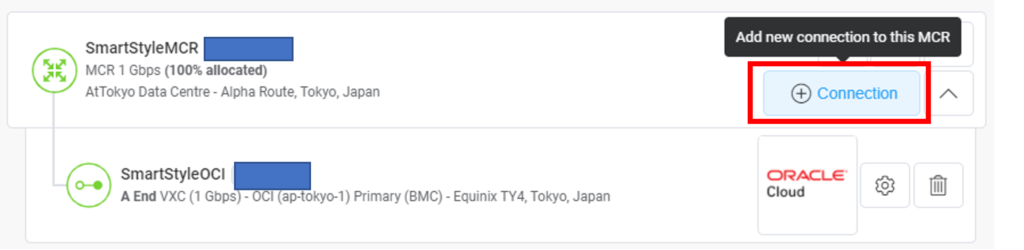

違いについて一部触れるとMCR画面でVXCを作成する際に、下記のように[+Connection]から選択するようになる点と

MCRとAWS DirectConnectを接続する際に入力するエンドポイント情報(IPアドレス)が動的に入力されるため不要という点があります。

またAWSのコンソール画面では、VXCで作成した名前で接続が表示されるようになります。

AWSインスタンスからの接続確認

EC2にログインしてOCI側にPingを実行してみます。

|

1 2 3 4 5 6 7 8 9 10 |

[ec2-user@ip-192-168-200-10 ~]$ ping -c 3 192.168.100.2 PING 192.168.100.2 (192.168.100.2) 56(84) bytes of data. 64 bytes from 192.168.100.2: icmp_seq=1 ttl=61 time=3.36 ms 64 bytes from 192.168.100.2: icmp_seq=2 ttl=61 time=3.38 ms 64 bytes from 192.168.100.2: icmp_seq=3 ttl=61 time=3.36 ms --- 192.168.100.2 ping statistics --- 3 packets transmitted, 3 received, 0% packet loss, time 2003ms rtt min/avg/max/mdev = 3.360/3.369/3.384/0.067 ms [ec2-user@ip-192-168-200-10 ~]$ |

無事疎通できました。

接続手順としては非常に簡単でした。

まとめ

インフラ構築で小規模でシンプルな構成であれば、各インスタンス間のレイテンシーや、コンソールの容易な操作性を考慮して1つのクラウドサービスを利用されるケースが多いと思います。

しかし大規模な構成の場合、複数のクラウドサービスを利用して耐障害性を高めたり、各クラウドサービス特有の製品や強みを利用したい場合などマルチクラウド環境を選択するケースもあるかと思います。

そういった場合の各クラウドサービス間の専用線接続における選択肢の1つとしてMegaportを検討してみてはいかがでしょうか